Электронный боевой порядок

Разведка сигналов (SIGINT)-сбор информации путем перехвата сигналов, будь то связь между людьми ( Communications intelligence —сокращенно COMINT) или от электронных сигналов, непосредственно не используемых в связи ( electronic intelligence —сокращенно ELINT). Интеллект сигналов-это подмножество управления сбором данных. Поскольку конфиденциальная информация часто шифруется , интеллект сигналов, в свою очередь, включает использование криптоанализа для расшифровки сообщений. Анализ трафика-изучение того, кто сигнализирует, кто и в каком количестве—также используется для получения информации

История[править]

Происхождение Главная статья: сигнальный интеллект в современной истории

Электронный перехват появился еще в 1900 году, во время Бурской войны 1899-1902 годов. Британский Королевский флот установил беспроводные устройства, произведенные Маркони на борту своих кораблей в конце 1890-х годов, и британская армия использовала ограниченную беспроводную сигнализацию. Буры захватили несколько радиоприемников и использовали их для передачи жизненно важных сигналов. так как британцы были единственными людьми, передающими в то время, никакая специальная интерпретация сигналов, которые были перехвачены британцами, не была необходима.

Рождение сигнальной разведки в современном понимании датируется Русско-Японской войной 1904-1905 годов. В то время как русский флот готовился к конфликту с Японией в 1904 году, британский корабль HMS Diana, размещенный в Суэцком канале, перехватил российские военно-морские беспроводные сигналы, посылаемые для мобилизации флота, впервые в истории.

Развитие в первую ВОВ[править]

В ходе Первой Мировой Войны новый метод разведки сигналов достиг зрелости.[3] неспособность должным образом защитить свои коммуникации смертельно скомпрометировала русскую армию в ее продвижении в начале Первой мировой войны и привела к их катастрофическому поражению немцами при Людендорфе и Гинденбурге в сражении при Танненберге . В 1918 французский персонал перехвата захватил сообщение, написанное в новом шифре ADFGVX, который был криптоанализирован Жоржем Пенвином . Это дало союзникам предварительное предупреждение о весеннем наступлении Германии 1918 года .

Британцы, в частности, накопили большой опыт в новой области разведки сигналов и взлома кодов. После объявления войны Британия перерезала все германские подводные кабели.[4] это вынудило немцев использовать или телеграфную линию, которая соединилась через британскую сеть и могла быть прослушана, или через радио, которое британцы могли тогда перехватить .[5] контр-адмирал Генри Оливер назначил сэра Альфреда Юинга, чтобы установить службу перехвата и расшифровки в Адмиралтействе ; комната 40 .[5] служба перехвата, известная как "Y", вместе с почтовым отделением и Маркони станции быстро росли до такой степени, что британцы могли перехватывать почти все официальные немецкие сообщения.[5]]

Германский флот имел привычку каждый день телеграфировать точное местоположение каждого судна и регулярно докладывать о местоположении в море. Можно было составить точную картину нормальной работы Флота открытого моря, сделать вывод из выбранных ими маршрутов, где располагались оборонительные минные поля и где было безопасно работать кораблям. Всякий раз, когда наблюдалось изменение нормального шаблона, оно немедленно сигнализировало о том, что должна произойти какая-то операция и может быть выдано предупреждение. Также имелась подробная информация о перемещениях подводных лодок.[5]]

Использование радиоприемного оборудования для определения местоположения передатчика также было разработано во время войны. Капитан Х. Дж. раунд, работавший на Маркони, начал проводить эксперименты с пеленгацией радиооборудования для армии Франции в 1915 году. К маю 1915 года Адмиралтейство смогло отслеживать немецкие подводные лодки, пересекающие Северное море. Некоторые из этих станций также действовали как станции " Y " для сбора немецких сообщений, но в комнате 40 был создан новый раздел для построения позиций судов из направленных отчетов.[5]]

Комната 40 играла важную роль в нескольких морских сражениях во время войны, особенно в обнаружении крупных немецких вылетов в Северное море . Битва за Доггер-банк была выиграна в немалой степени из-за перехватов, которые позволили флоту разместить свои корабли в нужном месте.Это играло жизненно важную роль в последующих военно-морских столкновениях, в том числе в битве при Ютландии, поскольку британский флот был послан, чтобы перехватить их. Возможность пеленгации позволила отслеживать и определять местоположение немецких кораблей, подводных лодок и цеппелинов. Система была настолько успешной, что к концу войны операторы Y-станций перехватили и расшифровали более 80 миллионов слов, включавших в себя всю немецкую беспроводную передачу в течение войны.Однако самым поразительным успехом была расшифровка телеграммы Циммермана-телеграммы Министерства иностранных дел Германии, посланной через Вашингтон послу Генриху фон Экардту в Мексике .

Послевоенная консолидация[править]

С учетом важности перехвата и дешифрования, твердо установленной военным опытом, страны создали постоянные учреждения, посвященные этой задаче в межвоенный период. В 1919 году Комитет Секретной службы британского кабинета, возглавляемый лордом Керзоном, рекомендовал создать агентство по нарушению Кодекса мирного времени.[8] правительственный кодекс и школа шифра (GC&CS) был первым агентством, нарушающим кодекс мирного времени, с публичной функцией "консультировать по вопросам безопасности кодексов и шифров, используемых всеми правительственными ведомствами, и помогать в их предоставлении", а также с секретной директивой "изучать методы шифрованных сообщений, используемых иностранными державами".GC&CS официально сформировался 1 ноября 1919 и произвел свою первую расшифровку 19 октября.К 1940 году GC&CS работала над дипломатическими кодами и шифрами 26 стран, занимаясь более чем 150 дипломатическими криптосистемами.

Бюро шифров США было создано в 1919 году и добилось определенных успехов на Вашингтонской военно-морской конференции в 1921 году благодаря криптоанализу Герберта Ярдли . Военный секретарь Генри Л. Стимсон закрыл американское шифровальное бюро в 1929 году со словами " джентльмены не читают почту друг друга."

Вторая ВОВ[править]

Использование SIGINT имело еще большие последствия во время Второй мировой войны . Объединенные усилия по перехватам и криптоанализу для всех британских сил во Второй мировой войне пришли под кодовым названием "Ultra", управляемым из правительственного кода и школы Cypher в Блетчли-Парке . При правильном использовании немецкие шифры Enigma и Lorenz должны были быть практически нерушимыми, но недостатки в немецких криптографических процедурах и плохая дисциплина среди персонала, выполняющего их, создавали уязвимости, которые делали атаки Блетчли возможными.

Работа Блетчли была необходима для победы над подводными лодками в битве за Атлантику, а также для британских военно-морских побед в битве при мысе Матапан и битве при северном мысе . В 1941 году Ultra оказала мощное влияние на кампанию Северной Африки в пустыне против немецких войск под командованием генерала Эрвина Роммеля . Генерал сэр Клод Ошинлек писал, что если бы не ультра, "Роммель, безусловно, добрался бы до Каира". "Ультра" расшифровывает показал видное место в истории операции Салам, миссия Ласло Алмаси через пустыню в тылу союзников в 1942 году. до Высадка в Нормандии в День Д в июне 1944 года союзники знали расположение всех дивизий Западного фронта Германии, кроме двух.

Уинстон Черчилль, как сообщалось, сказал королю Георгу VI: "именно благодаря секретному оружию генерала Мензиса, примененному на всех фронтах, мы выиграли войну!"Верховный Главнокомандующий союзников Дуайт Эйзенхауэр в конце войны описал Ultra как "решающий" для победы союзников. официальный историк британской разведки во время Второй мировой войны сэр Гарри Хинсли утверждал , что Ultra сократил войну "не менее чем на два года и, вероятно, на четыре года"; и что в отсутствие Ultra неясно, как закончилась бы война.

Технические определения[править]

Министерство обороны США определило термин "разведка сигналов" как:

- Категория разведки, включающая либо индивидуально, либо в комбинации всю коммуникационную разведку (COMINT), электронную разведку (ELINT) и разведку сигналов иностранных приборов , однако переданную.

- Разведывательные данные получены из сигналов связи, электронных и иностранных приборов.

Будучи широкой областью, СИГИНТ имеет много дисциплин. Двумя основными из них являются коммуникационная разведка (COMINT) и электронная разведка (ELINT). Дисциплины, разделенные через отрасли Таргетинг

Система сбора должна знать, чтобы искать определенный сигнал. "Система", в данном контексте, имеет несколько нюансов. Таргетинг-это результат процесса разработки требований к сбору:

- "1. При распределении разведывательных ресурсов учитывается необходимость разведки. В рамках Министерства обороны эти требования к сбору информации удовлетворяют основные информационные и другие разведывательные потребности командира или агентства.

- "2. Установленная потребность в разведке, подтвержденная соответствующим распределением разведывательных ресурсов (как требование) для выполнения основных элементов информации и других потребностей разведки потребителя разведки."

Потребность в нескольких скоординированных приемниках[править]

Во-первых, атмосферные условия , солнечные пятна, график передачи цели и характеристики антенны и другие факторы создают неопределенность в том, что данный датчик перехвата сигнала сможет "услышать" интересующий сигнал даже при географически фиксированной цели и противнике, не пытающемся уклониться от перехвата. Основные контрмеры против перехвата включают частое изменение радиочастоты, поляризации, и другие характеристики передачи. Перехватывающий самолет не мог оторваться от Земли, если ему приходилось нести антенны и приемники для каждой возможной частоты и типа сигнала, чтобы справиться с такими контрмерами.

Во-вторых, определение местоположения передатчика обычно является частью SIGINT. Триангуляция и более сложные методы радиолокации, такие как методы времени прибытия, требуют нескольких точек приема в разных местах. Эти приемники посылают информацию, относящуюся к местоположению, в центральную точку или, возможно, в распределенную систему, в которой все участвуют, так что информация может быть коррелирована и вычислено местоположение.

Управление перехватом[править]

Поэтому современные системы SIGINT имеют существенную связь между платформами перехвата. Даже если некоторые платформы являются подпольными, по-прежнему идет трансляция информации о том, где и как искать сигналы.[16] в конце 1990-х годов разрабатываемая в США система наведения на цель PSTS постоянно рассылает информацию, которая помогает перехватчикам правильно наводить антенны и настраивать приемники. Более большие воздушные судн перехвата , как EP-3 или RC-135, имеют бортовую возможность для того чтобы сделать некоторые анализ и запланирование цели, но другие, как Усовик RC-12, полностью под земным направлением. Самолеты GUARDRAIL довольно малы и обычно работают в подразделениях из трех человек, чтобы покрыть тактическое требование SIGINT, где более крупные самолеты, как правило, назначаются стратегическими/национальными миссиями.

Прежде чем начнется детальный процесс таргетинга, кто-то должен решить, есть ли ценность в сборе информации о чем-то. В то время как можно было бы направить сбор разведданных сигналов на крупное спортивное мероприятие, системы будут захватывать много шума, сигналов новостей и, возможно, объявлений на стадионе. Если, однако, антитеррористическая организация считает, что небольшая группа будет пытаться координировать свои усилия, используя нелицензионные радиостанции малой дальности, на этом мероприятии было бы разумно нацеливать SIGINT на радиостанции такого типа. Таргетинг не будет знать, где на стадионе могут быть расположены радиостанции или точная частота, которую они используют; это функции последующих шагов, таких как обнаружение сигнала и определение направления.

Как только решение о цели принято, различные точки перехвата должны сотрудничать, поскольку ресурсы ограничены. Знание того, какое оборудование перехвата использовать, становится легче, когда целевая страна покупает свои радары и радиостанции у известных производителей или получает их в качестве военной помощи . Национальные разведывательные службы хранят библиотеки устройств, произведенных их собственной страной и другими, а затем используют различные методы, чтобы узнать, какое оборудование приобретается данной страной.

Знание физики и электронной техники еще больше сужает проблему того, какие типы оборудования могут использоваться. Разведывательный самолет, летящий далеко за пределами другой страны, будет прослушивать радары дальнего поиска, а не радары ближнего огня, которые будут использоваться мобильной ПВО. Солдаты, разведывающие линии фронта другой армии, знают, что другая сторона будет использовать радио, которые должны быть портативными и не иметь огромных антенн.

Обнаружение сигнала[править]

Даже если сигнал является человеческим сообщением (например, радио), специалисты по сбору информации должны знать о его существовании. Если функция наведения, описанная выше, узнает, что страна имеет радар, работающий в определенном диапазоне частот, первым шагом является использование чувствительного приемника с одной или несколькими антеннами, которые слушают в каждом направлении, чтобы найти область, где работает такой радар. Как только радар, как известно, находится в этом районе, следующий шаг-найти его местоположение.

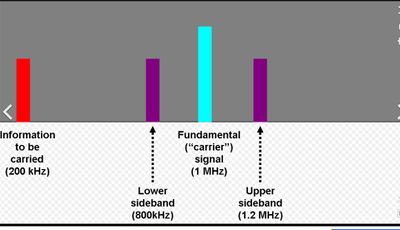

Если операторы знают вероятные частоты интересующих их передач, они могут использовать набор приемников, предварительно настроенных на интересующие их частоты. Эти частота (горизонтальная ось) против силы (вертикальной оси) произведенной на передатчике, перед любой фильтрацией сигналов которые не добавляют к передаваемой информации. Полученная энергия на определенной частоте может запустить регистратор и предупредить человека, чтобы он слушал сигналы, если они понятны (т. е. COMINT). Если частота не известна, операторы могут искать питание на первичных или боковых частотах, используя анализатор спектра . Информация из анализатора спектра затем используется для настройки приемников на интересующие сигналы. Например, в этом упрощенном спектре фактическая информация составляет 800 кГц и 1,2 МГц.

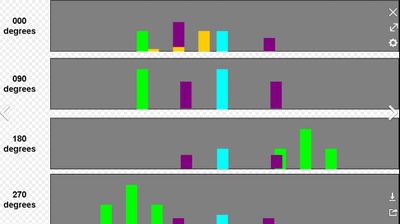

Реальные передатчики и приемники обычно являются направленными. На рисунке слева предположим, что каждый дисплей подключен к анализатору спектра, подключенному к направленной антенне, направленной в указанном направлении.

Контрмеры для перехвата[править]

Связь с расширенным спектром-это метод электронного противодействия (ECCM), позволяющий победить поиск определенных частот. Анализ спектра можно использовать в различном путе ECCM для того чтобы определить частоты не будучи зажатым или не в пользе.

Поиск направления[править]

Главная статья: поиск направления

Самым ранним и до сих пор распространенным средством пеленгования является использование направленных антенн в качестве гониометров, так что линия может быть проведена от приемника через положение интересующего сигнала. (См. HF / DF.) Зная Азимут компаса, от одной точки до передатчика его не найти . Если подшипники из нескольких точек, используя гониометрию, нанесены на карту, передатчик будет расположен в точке пересечения подшипников. Это-самый простой случай; цель может попытаться запутать слушателей, имея многократные передатчики, давая тот же самый сигнал от различных местоположений, включаясь и выключаясь в образце, известном их пользователю, но очевидно случайном слушателю.

Индивидуальные направленные антенны должны быть вручную или автоматически повернуты, чтобы найти направление сигнала, которое может быть слишком медленным, когда сигнал имеет короткую продолжительность. Одной из альтернатив является метод массива Wullenweber. В этом способе несколько концентрических колец антенных элементов одновременно принимают сигнал, так что наилучшая опора в идеале будет четко на одной антенне или небольшом наборе. Массивы Wullenweber для высокочастотных сигналов огромны, их пользователи называют "слоновьими клетками".

Альтернативой настраиваемым направленным антеннам или большим всенаправленным массивам, таким как Wullenweber, является измерение времени прихода сигнала в нескольких точках с использованием GPS или аналогичного метода для точной синхронизации времени. Приемники могут находиться на наземных станциях, кораблях, самолетах или спутниках, обеспечивая большую гибкость.

Современные противорадиационные ракеты могут устанавливать и атаковать передатчики; военные антенны редко находятся на безопасном расстоянии от пользователя передатчика.

Анализ трафика[править]

Основная статья: анализ трафика

Когда местоположения известны, могут возникнуть шаблоны использования, из которых могут быть сделаны выводы. Анализ трафика-это дисциплина рисования шаблонов из потока информации среди набора отправителей и приемников, независимо от того , обозначены ли эти отправители и приемники местоположением, определяемым путем определения направления, идентификаторами адресата и отправителя в сообщении или даже методами MASINT для "отпечатков пальцев" передатчиков или операторов. Содержание сообщения, кроме отправителя и получателя, не требуется для анализа трафика, хотя может быть полезно больше информации.

Например, если известно, что определенный тип радиосвязи используется только танковыми единицами, даже если положение не точно определяется пеленгацией, можно предположить, что танковая единица находится в общей области сигнала. Владелец передатчика может предположить, что кто-то слушает, поэтому он может настроить радиоприемники в районе, где он хочет, чтобы другая сторона считала, что у него есть настоящие танки. В рамках операции ртуть, входящей в план обмана по вторжению в Европу в битве при Нормандии, радиопередачи имитировали штаб и подчиненные подразделения фиктивных Первая группа армий Соединенных Штатов (FUSAG) под командованием Джорджа С. Паттона, чтобы заставить немецкую оборону думать , что основное вторжение должно было произойти в другом месте. Точно так же фальшивые радиопередачи с японских авианосцев перед битвой в Перл-Харборе передавались из местных вод Японии, а атакующие корабли двигались под строгим радиомолчанием.

Анализ трафика не должен фокусироваться на человеческих коммуникациях. Например, если последовательность радиолокационного сигнала, сопровождаемая обменом данными прицеливания и подтверждения, сопровождается наблюдением за артиллерийским огнем, это может идентифицировать автоматизированную систему контрбатарейной стрельбы. Радиосигнал, который запускает навигационные маяки, может быть системой помощи при посадке для взлетно-посадочной полосы или вертолетной площадки, которая должна быть низкопрофильной.

Закономерности появляются. Знание радиосигнала с определенными характеристиками, исходящего из стационарного штаба, может наводить на мысль о том, что определенное подразделение вскоре покинет свою штатную базу. Содержание сообщения не должно быть известно, чтобы сделать вывод о движении.

Существует искусство, а также наука анализа трафика. Эксперты-аналитики развивают чувство того, что реально, а что обманчиво. Гарри Киддер, например, был одним из Звездных криптоаналитиков Второй мировой войны, звездой, скрытой за тайным занавесом СИГИНТА.

Электронный боевой порядок[править]

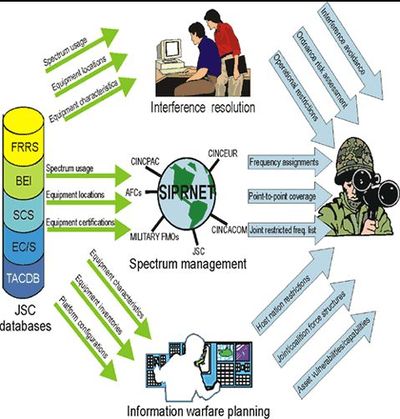

Генерация электронного боевого порядка (EOB) требует идентификации излучателей SIGINT в интересующей области, определения их географического положения или дальности подвижности, характеристики их сигналов и, где это возможно, определения их роли в более широком организационном порядке боя . EOB охватывает как COMINT, так и ELINT.[18] Разведывательное Управление обороны поддерживает EOB по местоположению. Объединенный центр спектра (АО) Агентства оборонных информационных систем дополняет эту базу данных местоположений еще пятью техническими базами данных:

- FRRS: система записи частотных ресурсов

- BEI: Справочная информация об окружающей среде

- SCS: система сертификации спектра

- EC/ S: характеристики оборудования / пространства

- TACDB: списки платформ, отсортированных по номенклатуре, которые содержат ссылки на комплект оборудования C-E каждой платформы, со ссылками на параметрические данные для каждой единицы оборудования, списки воинских частей и их подчиненных подразделений с оборудованием, используемым каждой единицей.

Например, несколько голосовых передатчиков могут быть идентифицированы как командная сеть (т. е. командир и прямые отчеты) в танковом батальоне или танковой тяжелой целевой группе. Другой набор передатчиков может идентифицировать логистическую сеть для этой же единицы. Инвентаризация источников Элинт может идентифицировать радары средней и большой дальности в данном районе.

Подразделения разведки сигналов идентифицируют изменения в EOB, которые могут указывать на движение вражеского подразделения, изменения в командных отношениях и увеличение или уменьшение возможностей.

Использование метода сбора КОМИНТОВ позволяет офицеру разведки производить электронный боевой порядок путем анализа трафика и анализа контента между несколькими подразделениями противника. Например, если были перехвачены следующие сообщения:

- 1 U1-U2, запрашивая разрешение на переход к контрольной точке X.

- 2 U2-U1, утверждено. пожалуйста, сообщите по прибытии.

- 3 (20 минут спустя) U1 - U2, все транспортные средства прибыли на контрольно-пропускной пункт X.

Эта последовательность показывает, что на поле боя есть две единицы, единица 1 подвижна, в то время как единица 2 находится на более высоком иерархическом уровне, возможно, командный пункт. Можно также понять, что блок 1 перемещается из одной точки в другую, которые удаляются от каждых 20 минут с транспортным средством. Если это регулярные отчеты за определенный период времени, они могут выявить патрульную схему. Пеленгация и радиочастотный MASINT может помочь подтвердить, что трафик не обман.

Процесс создания EOB делится следующим образом:

- Разделение сигналов

- Оптимизация измерений

- слияние данных

- Наращивание сетей

Разделение перехваченного спектра и сигналов, перехваченных от каждого датчика, должно происходить в чрезвычайно короткий промежуток времени, чтобы разделить различные сигналы на различные передатчики на поле боя. Сложность процесса разделения зависит от сложности способов передачи (например, прыжковый или множественный доступ с временным разделением (TDMA)).

Путем собирать и связывать данные от каждого датчика, измерения направления сигналов можно оптимизировать и получить очень более точным чем основные измерения стандартного датчика пеленгации.[19] путем вычислять более большие образцы выходных данных датчика в близко реальном времени, вместе с исторической информацией сигналов, лучшие результаты достиганы.

Слияние данных коррелирует выборки данных с разных частот одного и того же датчика, что подтверждается пеленгацией или радиочастотным MASINT . Если излучатель подвижен, поиск направления, кроме обнаружения повторяющегося шаблона движения, имеет ограниченное значение при определении уникальности датчика. Затем MASINT становится более информативным, поскольку отдельные передатчики и антенны могут иметь уникальные боковые лепестки, непреднамеренное излучение, синхронизацию импульсов и т. д.

Построение сети или анализ излучателей (передатчиков связи) в целевом регионе в течение достаточного периода времени позволяет создавать коммуникационные потоки поля боя.

"COMINT" перенаправляется сюда. Для эпизода американцев см. COMINT (американцы) .

COMINT (Communications Intelligence)-это подкатегория интеллекта сигналов, которая занимается обработкой сообщений или речевой информации, полученной в результате перехвата иностранных сообщений. COMINT обычно упоминается как SIGINT, что может вызвать путаницу при разговоре о более широких дисциплинах разведки. Объединенный комитет начальников штабов США определяет его как"техническую информацию и разведданные, полученные из иностранных сообщений другими, чем предполагаемые получатели".

COMINT, который определяется как общение между людьми, покажет некоторые или все из следующих:

- 1 Кто передает

- 2 Где они расположены, и, если передатчик двигает, то отчет может дать график сигнала против положения

- 3 Если известно, организационная функция передатчика

- 4 Время и продолжительность передачи, а также расписание, если это периодическая передача

- 5 Частоты и другие технические характеристики их передачи

- 6 Если передача зашифрована или нет, и если она может быть расшифрована. Если возможно перехватить или первоначально переданный открытый текст или получить его через криптоанализ, то язык сообщения и перевода (при необходимости).

- 7 Адреса, если сигнал не является общей трансляцией и если адреса извлекаются из сообщения. Эти станции также могут быть COMINT (например, подтверждение сообщения или ответное сообщение), ELINT (например, активируемый навигационный Маяк) или обеими. Вместо адреса или другого идентификатора или в дополнение к нему может содержаться информация о местоположении и сигнальных характеристиках ответчика.

Перехват голоса[править]

Основным методом COMINT является прослушивание голосовой связи, обычно по радио, но, возможно, "утечка" из телефонов или от прослушивания. Если голосовая связь зашифрована, анализ трафика может по-прежнему давать информацию.

Во время Второй мировой войны, для безопасности Соединенных Штатов использовали родной американский доброволец коммуникаторов известный как код болтунов, которые используемых языков, таких как Навахо, Команчи и чокто, которые будут понятны народу мало, даже в Америке, и даже в эти редкие языки, код болтуны, с применением специальных кодов, так что "бабочка" может быть конкретная японских самолетов. Британские войска ограниченно использовали валлийских ораторов по той же причине.

В то время как современное электронное шифрование устраняет необходимость использования армиями непонятных языков, вполне вероятно, что некоторые группы могут использовать редкие диалекты, которые понимали бы немногие за пределами их этнической группы. Перехват текста

Перехват азбуки Морзе был когда - то очень важен, но телеграфия азбуки Морзе в настоящее время устарела в западном мире, хотя, возможно, используется силами специальных операций. Такие силы, однако, теперь имеют портативное криптографическое оборудование. Азбука Морзе до сих пор используется военными силами стран бывшего Советского Союза.

Специалисты сканируют радиочастоты на последовательность символов (например, электронную почту) и факс.

Перехват канала сигнализации[править]

Данный цифровой канал связи может нести тысячи или миллионы голосовых сообщений, особенно в развитых странах. Без рассмотрения законности таких действий проблема идентификации того, какой канал содержит, какой разговор становится намного проще, когда первое, что перехватывается, - это канал сигнализации, который несет информацию для настройки телефонных звонков. В гражданском и во многих военных целях этот канал будет передавать сообщения в сигнальной системе по 7 протоколам.

Ретроспективный анализ телефонных звонков может быть сделан из Call detail record (CDR), используемого для выставления счетов за звонки.

Мониторинг дружественных коммуникаций[править]

Скорее часть безопасности связи, чем сбор информации, подразделения SIGINT по-прежнему могут нести ответственность за мониторинг своих собственных сообщений или других электронных излучений, чтобы избежать предоставления разведки врагу. Например, монитор безопасности может слышать человека, передающего неподходящую информацию по незашифрованной радиосети, или просто того, кто не авторизован для данного типа информации. Если немедленное привлечение внимания к нарушению не создаст еще большей угрозы безопасности, монитор вызовет один из кодов BEADWINDOW используется Австралией, Канадой, Новой Зеландией, Соединенным Королевством, Соединенными Штатами и другими странами, работающими в соответствии с их процедурами. Стандартные коды оконных стекол (например, "оконное стекло 2") включают:

- 1 Позиция: (например, раскрытие, ненадежным или ненадлежащим образом, "дружественной или вражеской позиции, движения или предполагаемого движения, позиции, курса, скорости, высоты или пункта назначения или любого воздушного, морского или наземного элемента, единицы или силы."

- 2 Возможности: "дружественные или вражеские возможности или ограничения. Составы сил или значительные потери специального оборудования, систем вооружения, датчиков, подразделений или персонала. Процент оставшегося топлива или боеприпасов."

- 3 Операции: "дружественная или вражеская операция-намерения прогресса, или результаты. Оперативные или логистические намерения; летные программы участников миссии; отчеты о ситуации в миссии; результаты дружественных или вражеских операций; цели нападения."

- 4 Радиоэлектронная война (РЭБ): "дружественная или вражеская радиоэлектронная война (РЭБ) или управление эманациями (EMCON) намерения, прогресс или результаты. Намерение использовать электронные контрмеры (Эсми); результаты дружественных или вражеских Эсми; цели Эсми; результаты дружественных или вражеских электронных контрмер (Эсми); результаты электронных мер поддержки/тактический SIGINT (Эсми); настоящая или предполагаемая политика EMCON; оборудование, затронутое политикой Эсми."

- 5 Дружественный или вражеский ключевой персонал: "движение или личность дружественных или вражеских чиновников, посетителей, командиров; движение ключевого обслуживающего персонала, указывающего ограничения оборудования."

- 6 Безопасность связи (COMSEC): "дружественные или вражеские нарушения COMSEC. Связывание кодов или кодовых слов с простым языком; компрометация изменяющихся частот или связывание с обозначениями номера линии/схемы; связывание изменяющихся позывных с предыдущими позывными или единицами; компрометация зашифрованных/классифицированных позывных; неправильная процедура аутентификации."

- 7 Неправильная схема: "неправильная передача. Запрашиваемая, передаваемая или подлежащая передаче информация, которая не должна передаваться по рассматриваемой схеме, поскольку она либо требует большей защиты безопасности, либо не соответствует цели, для которой предусмотрена схема."

- 8 Другие коды, соответствующие ситуации, могут быть определены командиром.

Во Второй мировой войне, например, японский флот, по плохой практике, определил движение ключевого человека по криптосистеме с низким уровнем безопасности. Это сделало возможной операцию "Месть", перехват и смерть командующего Объединенным флотом адмирала Исороку Ямамото .

Электронный интеллект сигналов[править]

Electronic signals intelligence (ELINT) относится к сбору информации с помощью электронных датчиков. Его основное внимание сосредоточено на разведке сигналов, не связанных с коммуникацией. Объединенный комитет начальников штабов определяет его как " техническую и геолокационную разведку, полученную из электромагнитных излучений, исходящих от других источников, помимо ядерных взрывов или радиоактивных источников."

Идентификация сигнала осуществляется путем анализа собранных параметров конкретного сигнала и либо приведения его в соответствие с известными критериями, либо записи в качестве возможного нового излучателя. Данные ELINT обычно строго засекречены и защищены как таковые.

Собранные данные, как правило, относятся к электронике оборонной сети противника , особенно к электронным частям, таким как радары, зенитные ракетные системы, самолеты и т.д. ELINT может использоваться для обнаружения кораблей и самолетов с помощью радара и другого электромагнитного излучения; командиры должны делать выбор между Не использованием радара ( EMCON ), периодически используя его или используя его и ожидая избежать защиты. ELINT может быть собран с наземных станций вблизи территории противника, кораблей у их берегов, самолетов вблизи или в их воздушном пространстве или со спутника.

Дополнительные отношения к COMINT[править]

Объединение других источников информации и ELINT позволяет проводить анализ трафика электронных излучений, содержащих кодированные человеком сообщения. Метод анализа отличается от SIGINT тем, что любое закодированное человеком сообщение, которое находится в электронной передаче, не анализируется во время ELINT. Интерес представляет тип электронной передачи и ее расположение. Например, во время битвы за Атлантику во Второй мировой войне Ultra COMINT не всегда был доступен , потому что Блетчли-Парк не всегда мог читать движение подводной лодки Enigma. Но " Хафф-Дафф"(Высокочастотный пеленгатор) все еще смог найти, где были подводные лодки, путем анализа радиопередач и позиций через триангуляцию с направления, расположенного двумя или более системами Хафф-Даффа. Адмиралтейство смогло использовать эту информацию для построения курсов, которые уводили конвои от высокой концентрации подводных лодок.

И все же другие дисциплины ELINT включают перехват и анализ сигналов управления вражеским оружием или идентификацию, ответы друга или врага от транспондеров в самолете, используемом, чтобы отличить вражеское ремесло от дружественных.

Роль в воздушной войне[править]

Очень распространенной областью ELINT является перехват радаров и изучение их местоположения и рабочих процедур. Атакующие силы могут быть в состоянии избежать охвата определенных радаров, или, зная их характеристики, подразделения радиоэлектронной борьбы могут глушить радары или посылать им обманчивые сигналы. Запутывание радара в электронном виде называется "мягким убийством", но военные подразделения также будут отправлять специализированные ракеты на радары или бомбить их, чтобы получить"тяжелое убийство". Некоторые современные ракеты класса "воздух-воздух" также имеют радиолокационные системы самонаведения, особенно для использования против больших бортовых радаров.

Зная, где находится каждая зенитно-ракетная и зенитная артиллерийская система и ее тип, можно планировать воздушные налеты, чтобы избежать наиболее сильно защищенных районов и летать по профилю полета, который даст самолету наилучшие шансы уклониться от наземного огня и патрулирования истребителей. Это также учитывает глушение или подделку сети защиты противника (см. радиоэлектронную войну ). Хороший электронный интеллект может быть очень важно для скрытности операций; стелс самолетов не полностью обнаружить и нужно знать, какие области следует избегать. Аналогичным образом, обычные самолеты должны знать, где находятся стационарные или полумобильные системы ПВО, чтобы они могли закрывать их или летать вокруг них.

ELINT и ESM[править]

Электронные меры поддержки (ESM) или электронные меры наблюдения-это действительно методы ELINT с использованием различных систем электронного наблюдения , но этот термин используется в конкретном контексте тактической войны. ESM предоставляет информацию, необходимую для электронной атаки (EA), такую как помехи или направленные подшипники (угол компаса) к цели в перехвате сигналов, таких как в системах радиопеленгации HUFF-DUFF (RDF), столь критически важных во время битвы за Атлантику WW-II. После Второй мировой войны, РФР первоначально применялся только в связи расширили в системах уделяет также Элинт с радаров полосы пропускания и низких частот систем связи, рождение в семье НАТО ЕСМ систем, таких как корабельные нас в/типа WLR-1[22]—В/типа WLR-6 систем и сопоставимых подразделений ВДВ. Советник также называется electronic counter-measures (ECM) . ESM предоставляет информацию, необходимую для электронных мер счетчика-счетчика (ECCM) , таких как понимание режима подмены или помех, чтобы можно было изменить свои характеристики радара, чтобы избежать их.

ELINT для meaconing[править]

Meaconing [23] является комбинированной разведкой и радиоэлектронной войной изучения особенностей вражеских навигационных средств, таких как радиомаяки, и ретрансляции их с неправильной информацией.

Иностранная разведка сигналов приборостроения[править]

Главная статья: иностранная разведка сигналов приборостроения

Fisint (Foreign instrumentation signals intelligence) является подкатегорией SIGINT, контролируя прежде всего нечеловеческую коммуникацию. Внешние измерительные сигналы включают (но не ограничиваются) телеметрию (TELINT), системы слежения и каналы видеоданных. TELINT является важной частью национальных средств технической проверки контроля над вооружениями.

Counter-ELINT[править]

До сих пор на исследовательском уровне находятся методы , которые могут быть описаны только как counter-ELINT, которые будут частью кампании SEAD. Это может быть информативным для сравнения и контраста counter-ELINT с ECCM .

SIGINT против MASINT[править]

Основная статья: измерение и подпись интеллект

Интеллект сигналов и измерение и сигнатурный интеллект (MASINT) тесно, а иногда и смутно связаны.[24] Дисциплины разведки сигналов связи и электронной разведки сосредотачиваются на информации в тех сигналах непосредственно, как с COMINT, обнаруживающим речь в голосовой связи или ELINT, измеряющем частоту, частоту повторения пульса и другие характеристики радара.

MASINT также работает с собранными сигналами, но является скорее дисциплиной анализа. Однако существуют уникальные датчики MASINT, обычно работающие в различных областях или областях электромагнитного спектра, таких как инфракрасные или магнитные поля. В то время как АНБ и другие агентства имеют группы MASINT, центральный офис MASINT находится в агентстве разведки обороны (DIA).

Когда COMINT и ELINT фокусируются на намеренно передаваемой части сигнала, MASINT фокусируется на непреднамеренно передаваемой информации. Например, данная антенна радиолокатора будет иметь боковые лепестки, исходящие из направления, отличного от направления, в котором направлена основная антенна. Дисциплина RADINT (radar intelligence) включает в себя обучение распознаванию радара как по его первичному сигналу, захваченному ELINT, так и по его боковым лепесткам, возможно, захваченным основным датчиком ELINT или, что более вероятно, датчиком, нацеленным на стороны радиоантенны.

MASINT связанное с COMINT могло включить обнаружение общих звуков предпосылки предпологаемых с людскими речевыми связями. Например, если данный радиосигнал прибывает из радио, используемого в баке, если перехватчик не слышит шум двигателя или более высокую частоту голоса, чем обычно использует голосовая модуляция, даже при том, что голосовой разговор значим, MASINT мог бы предположить, что это-обман, не прибывающий из реального бака.

См. HF / DF для обсуждения СИГИНТ-захваченной информации с ароматом MASINT, такой как определение частоты, на которую настроен приемник, от обнаружения частоты генератора частоты биения супергетеродинного приемника . Законность

С момента изобретения радио международный консенсус заключался в том, что радиоволны не являются чьей-либо собственностью, и поэтому сам перехват не является незаконным.[25] однако могут существовать национальные законы о том, кому разрешено собирать, хранить и обрабатывать радиопередачи и для каких целей. Мониторинг трафика в кабелях (например, телефон и Интернет) является гораздо более спорным, поскольку он большую часть времени требует физического доступа к кабелю и тем самым нарушает права собственности и ожидаемую конфиденциальность.

См. также[править]

- Частота намерения

- Управление науки и техники Центрального разведывательного управления

- COINTELPRO

- ЭШЕЛОН

- Закон о надзоре за внешней разведкой 1978 года о поправках к закону 2008 года

- Геопространственная разведка

- Человеческий интеллект (шпионаж)

- Интеллект образов

- Разведывательное Отделение (Канадские Силы)

- Список дисциплин сбора разведывательной информации

- Интеллект с открытым исходным кодом

- Взвод Радиоразведки

- Разведка RAF

- Сигналы разведки альянсами, странами и отраслями промышленности

- Платформы сведении сигналов рабочие нацией для настоящих систем собрания

- БУРЯ

- Американские сигналы разведки в холодной войне

- Venona

- Циркон спутник

Читать[править]

/web.archive.org/web/20131113200915/http://www.hot.ee/aasa/LPL_1211.pdf